Openclaw v produkci: bezpečné nasazení v podniku

Komplexní průvodce nasazením Openclaw: Docker setup, ambient authority, security checklist. Bezpečně nasaďte AI agenty bez průšvihů. Přečtěte si →

Vit Safarik

AI & produktivita ve firmách

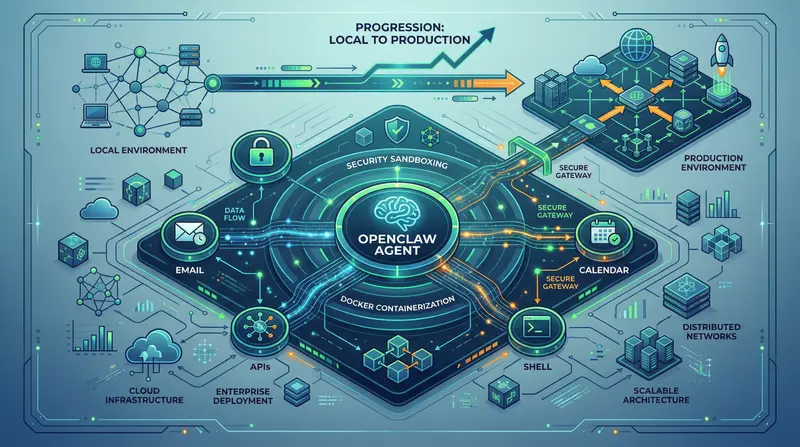

Openclaw má přes 215 000 hvězdiček na GitHubu, OpenAI ho koupila a každý druhý tech lead se ptá, jestli ho nasadit. Jenže mezi „spustit lokálně” a „pustit do produkce ve firmě” je propast plná bezpečnostních děr. Tenhle článek je o tom, jak ji překlenout.

Openclaw není chatbot. Autonomní agent má jiná bezpečnostní pravidla.

ChatGPT odpovídá. Openclaw jedná.

Konkrétně: Openclaw je autonomní agent runtime postavený na TypeScriptu s MIT licencí. Dostanete mu přístup k:

- Emailu

- Kalendáři

- Internímu API

- Shellu

A on úkoly plní sám, bez čekání na váš pokyn. Email triage, generování reportů, onboarding – to funguje v praxi.

Jenže právě proto, že Openclaw dělá (místo jen mluví), platí jiná bezpečnostní logika.

Agent s přístupem k vašim systémům není pouhý chatbot v kostýmu – je to autonomní proces s identitou a oprávněními. A tady začíná první past.

Architektura a prerekvizity: co potřebujete na start

Openclaw běží jako TypeScript Node.js process. Checklist:

- Node.js 20+ (LTS, ne experimentální větev)

- Docker – nejčistší způsob izolace v produkci

- API klíč k vybranému LLM backendu (OpenAI, Anthropic nebo self-hosted)

- Minimální specs: 2 vCPU, 4 GB RAM (méně = problémy s paralelními úlohami)

Doporučujeme začít s Dockerem i lokálně:

- Dostanete produkci blíže realitě

- Izolace kontejneru vás chrání před agentem, který si začne dělat věci mimo sandbox

Nasazení Openclaw: DigitalOcean vs vlastní infrastruktura

DigitalOcean: nejrychlejší cesta (1-click deploy)

DigitalOcean nabízí předkonfigurovaný deploy pro Openclaw na Droplet Basic (2 vCPU / 4 GB RAM). Setup trvá méně než 20 minut.

# Základní Docker setup – vlastní infrastruktura

docker pull openclaw/runtime:latest

docker run -d \

--name openclaw-agent \

--restart unless-stopped \

-e OPENAI_API_KEY=sk-... \

-e OPENCLAW_WORKSPACE=/workspace \

-v $(pwd)/workspace:/workspace \

--memory="3g" \

--cpus="1.5" \

openclaw/runtime:latestKdy DigitalOcean vybrat:

- MVP a proof-of-concept

- Interní nástroje

- Rychlý start bez starostí s infrastrukturou

Vlastní infrastruktura: Docker Compose a Kubernetes

Má-li vaše firma on-premise požadavky (GDPR, data residency, politika), jdete cestou vlastního Kubernetes clusteru nebo Docker Compose. MIT licence Openclaw znamená: žádná telemetrie, žádné cloud callbacks.

# docker-compose.yml – produkční základ

services:

openclaw:

image: openclaw/runtime:latest

environment:

- NODE_ENV=production

- OPENCLAW_LOG_LEVEL=info

volumes:

- ./workspace:/workspace:rw

- ./config:/config:ro

mem_limit: 3g

cpus: 1.5

restart: unless-stopped

networks:

- internalBezpečnostní past č. 1: ambient authority a jak ji řešit

Tohle je největší bezpečnostní problém, který většina článků ignoruje.

Co je ambient authority a proč vás může zničit

Ambient authority znamená: agent automaticky dědí všechna oprávnění prostředí, ve kterém běží.

Příklad: Nasadíte agenta na email triage. Agent správně třídí emaily. Pak dostane prompt injection přes příchozí email od útočníka a:

- Přepošle citlivou korespondenci na externí adresu

- Bez záznamu

- Bez alertu

Výsledek: ZeroLeaks audit (únor 2026) dává výchozí konfiguraci Openclaw skóre 2/100 a 91% success rate pro prompt injection útoky.

Výchozí nastavení = produkce není přípustná.

Crittora: cryptographic policy layer

Crittora řeší ambient authority přidáním least-privilege modelu – každá akce agenta je validována proti kryptograficky podepsané policy.

Konkrétně:

- Agent dostane pouze explicitně povolené scope (čti emaily s tagem

triage, ne všechny) - Každá akce zanechá auditovatelný záznam

- Policy se mění centrálně bez restartu agenta

Crittora není jediná cesta, ale ambient authority je potřeba řešit vždy:

- Vlastní proxy vrstva

- OAuth scope management

- Nebo právě Crittora

Nechat to na výchozím nastavení = nepřijatelné riziko.

Production checklist: co musí být hotové před go-live

Projděte si tento checklist, než agenta vystavíte reálným datům.

Identity & přístup: RBAC, SSO, scopes

- RBAC nakonfigurované – agent nemá admin přístup k ničemu, co nepotřebuje

- SSO integrace – agent se autentizuje přes Okta, Azure AD (ne statické API klíče)

- Separátní servisní účet pro každého agenta (sdílení přihlašovacích údajů = antipattern)

- Scope minimalizace – OAuth scopy ořezané na minimum (read-only kde stačí)

Audit a monitoring: logy a alerting

- Strukturované logy – každá akce agenta v JSON formátu (timestamp, user context, výsledek)

- Centrální log agregace – Datadog, Grafana Loki nebo Elastic (logy nesmí být jen na hostu)

- Alerting na anomálie – agent vytváří 100 API callů/hodinu místo 10? Chcete vědět hned

- Retention policy – auditní logy min. 90 dní, ideálně 1 rok (compliance)

Ochrana proti prompt injection

- Input sanitizace – uživatelský input nejde přímo do system promptu

- Instruction hierarchy – system prompt má vyšší prioritu než user input

- Rate limiting – zabrání eskalaci při kompromitaci

- Canary instrukce – skryté instrukce signalizující manipulation attempt

Síťová izolace: egress filtering a secrets

- Egress filtering – agent volá pouze whitelistované domény/IP

- Internal network separation – agent nepřistupuje přímo k databázi (jde přes API)

- Secrets management – API klíče v Vault nebo cloud secrets (ne v docker run)

Kde Openclaw v produkci smysl dává (a kde ne)

Funguje:

- Email triage a automatizace komunikace

- Report generation z interních dat

- Onboarding workflows

- Monitoring a alerting

Nefunguje:

- Prostředí s high-security compliance (PCI-DSS, HIPAA bez dodatečné vrstvy)

- Situace vyžadující 100% auditovatelnost bez dodatečného řešení

- Kritické systémy bez možnosti human-in-the-loop

Openclaw je silný nástroj, ale autonomní agent v produkci vyžaduje stejnou disciplínu jako přístup k databázi. Bezpečnostní hygienista v týmu není optional.

Nasazujete Openclaw? Pomůžeme vám bezpečně

Máte-li dotazy ohledně bezpečnosti nebo chcete vědět, kde jsou díry v konfiguraci, podívejte se na naše služby pro AI agenty.

Chcete individuální audit vašeho prostředí? Zkuste náš AI audit – projdeme vaši infrastrukturu a dáme vám konkrétní doporučení.

Na specifické dotazy k nasazení nás kontaktujte na kontakt.

Inspiruje vás téma AI bezpečnosti? Podívejte se na další články v našem blogu.

Sdílejte článek

Pomohl vám článek? Sdílejte ho s kolegy, kterým by se mohl hodit.